nginx (engine x) is een open source, one-man reverse proxy en mail proxy server, evenals een krachtige en lichtgewicht web (HTTP) server voor Linux, BSD en Windows besturingssystemen. Het wordt door de ontwikkelaar beschreven als een plus voor missiekritieke omgevingen.

Functies in één oogopslag

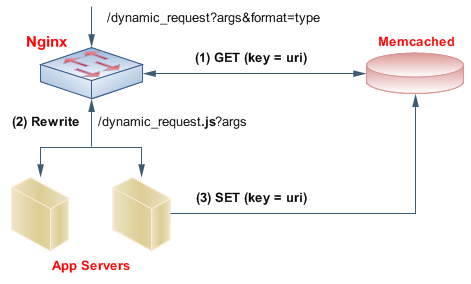

Belangrijke hoogtepunten zijn versnelde reverse proxying met caching, versnelde ondersteuning met cache van SCGI, FastCGI, uwsgi en memcached servers, een modulaire architectuur, evenals TLS SNI- en SSL-ondersteuning.

De proxyserver voor e-mail biedt ondersteuning voor SSL (Secure Sockets Layer), STLS, STARTTLS-gecodeerde protocollen, verschillende authenticatiemethoden voor IMAP, POP3 en SMTP, gebruikersomleiding naar een POP3- of IMAP-server, evenals gebruikersauthenticatie en verbindingomleiding . Naast andere interessante functies kunnen we ondersteuning voor kqueue, sendfile, File AIO, DIRECTIO, accept-filters en nog veel meer vermelden.

Het kan meerdere SSI-insluitsels tegelijkertijd verwerken binnen een enkele webpagina, als deze worden beheerd door FastCGI of proxied servers. Daarnaast ondersteunt het HTTP-servergedeelte van het programma de validatie van HTTP-referenties, MP4- en FLV-streaming, ingesloten Perl, responsiesnelheidbeperking, omleiding voor 3xx-5xx foutcodes en ondersteuning voor pijplijnverbindingen en keep-aliveverbindingen.

>Servers zowel index- als statische bestanden

De software kan zowel index- als statische bestanden weergeven, biedt gebruikers fouttolerantie en eenvoudige taakverdeling, verschillende filters zoals XSLT, gzipping, SSI, beeldtransformatie, gedeelde antwoorden en bytebereiken.

Omdat het een eenvoudige, logische en flexibele configuratie biedt, gebruiken verschillende bekende websites de nginx-software om hun gebruikers hoogwaardige en unieke informatie te bieden. Hieronder kunnen we Wordpress.com, Netflix en FastMail.FM vermelden.

Ondersteunde besturingssystemen

Op dit moment is nginx succesvol getest op Linux 2.2-3 (32-bits), Linux 2.6-3 (64-bits), FreeBSD 3-10 (32-bits), FreeBSD 5-10 (64- bit), Solaris 9 (32-bits), Solaris 10 (32-bits en 64-bits), AIX 7.1 (PowerPC), HP-UX 11.31 (IA64), Mac OS X (PowerPC en 32-bits), Windows XP en Windows Server 2003.

Wat is nieuw in deze release:

- nginx-1.12.0 stabiele versie is uitgebracht, inclusief nieuwe functies en bugfixes van 1.11 .x mainline branch - inclusief ondersteuning van variabelen en andere verbeteringen in de streammodule, HTTP / 2-fixes, ondersteuning voor meerdere SSL-certificaten van verschillende typen, verbeterde ondersteuning van dynamische modules en meer.

Wat is nieuw in versie:

- nginx-1.12.0 stabiele versie is uitgebracht, inclusief nieuwe functies en bugfixes van de 1.11.x-hoofdfiliaaltak - inclusief ondersteuning van variabelen en andere verbeteringen in de streammodule, HTTP / 2-fixes, ondersteuning voor meerdere SSL-certificaten van verschillende typen, verbeterde ondersteuning van dynamische modules en meer.

Wat is nieuw in versie 1.8.1:

- Beveiliging: ongeldige pointer dereference kan optreden tijdens de verwerking van DNS-serverreacties als de & quot; resolver & quot; werd gebruikt, waardoor een aanvaller in staat is om UDP-pakketten van de DNS-server te smeden om een segmentatiefout in een werkproces te veroorzaken (CVE-2016-0742).

- Beveiliging: het gebruik na het vrijblijven kan optreden tijdens de CNAME-responsverwerking als de & quot; resolver & quot; richtlijn is gebruikt, waardoor een aanvaller die naamomzetting kan activeren om een segmentatiefout in een werkproces te veroorzaken, of mogelijk een andere impact heeft (CVE-2016-0746).

- Beveiliging: de CNAME-resolutie was onvoldoende beperkt als de & quot; resolver & quot; richtlijn is gebruikt, waardoor een aanvaller die in staat is om willekeurige naamomzetting te activeren, buitensporige bronnenconsumptie in werkprocessen veroorzaakt (CVE-2016-0747).

- Bugfix: het & quot; proxy_protocol & quot; parameter van het & quot; luisteren & quot; richtlijn werkte niet als niet vermeld in de eerste & quot; luister & quot; richtlijn voor een luistercontactdoos.

- Bugfix: nginx start mogelijk niet op sommige oude Linux-varianten; de bug was verschenen in 1.7.11.

- Bugfix: een segmentatiefout kan optreden in een werkproces als de & quot; try_files & quot; en & quot; alias & quot; richtlijnen werden gebruikt binnen een locatie gegeven door een reguliere expressie; de bug was verschenen in 1.7.1.

- Bugfix: de & quot; try_files & quot; opdracht in een geneste locatie gegeven door een reguliere expressie werkte onjuist als de & quot; alias & quot; richtlijn werd gebruikt op de buitenlocatie.

- Bugfix: & quot; header reeds verzonden & quot; waarschuwingen kunnen in logboeken worden weergegeven wanneer cache wordt gebruikt; de bug was verschenen in 1.7.5.

- Bugfix: een segmentatiefout kan optreden in een werkproces als verschillende ssl_session_cache-instellingen op verschillende virtuele servers worden gebruikt.

- Bugfix: de & quot; verloopt & quot; richtlijn werkt mogelijk niet bij gebruik van variabelen.

- Bugfix: als nginx werd gebouwd met de ngx_http_spdy_module was het mogelijk om het SPDY-protocol te gebruiken, zelfs als de & quot; spdy & quot; parameter van het & quot; luisteren & quot; richtlijn niet gespecificeerd.

Wat is nieuw in versie 1.8.0:

- bevat veel nieuwe functies van de 1.7.x-hoofdlijn branch - inclusief hash load balancing-methode, backend SSL-certificaatverificatie, experimentele threadpools-ondersteuning, proxy_request_buffering en meer.

Wat is nieuw in versie 1.7.8:

- Wijzigen: nu de & quot; If-Modified-Since & quot ;, & quot; If-Range & quot ;, etc. clientaanvraagkopregels worden doorgegeven aan een backend tijdens caching als nginx van tevoren weet dat het antwoord wordt niet in de cache opgeslagen (bijvoorbeeld bij gebruik van proxy_cache_min_uses).

- Wijzigen: nu na proxy_cache_lock_timeout verzendt nginx een verzoek naar een backend waarbij caching uitgeschakeld is; de nieuwe richtlijnen & quot; proxy_cache_lock_age & quot ;, fastcgi_cache_lock_age & quot ;, & quot; scgi_cache_lock_age & quot ;, & & quot; uwsgi_cache_lock_age & quot; geef een tijdstip op waarna het slot wordt vrijgegeven en een nieuwe poging om een antwoord in de cache op te slaan, wordt uitgevoerd.

- Wijzigen: de & quot; log_format & quot; richtlijn kan nu alleen op http-niveau worden gebruikt.

- Feature: het & quot; proxy_ssl_certificate & quot ;, & quot; proxy_ssl_certificate_key & quot ;, & quot; proxy_ssl_password_file & quot ;, & quot; uwsgi_ssl_certificate & quot ;, & quot; uwsgi_ssl_certificate_key & quot ;, and & quot; uwsgi_ssl_password_file & quot; richtlijnen. Met dank aan Piotr Sikora.

- Feature: het is nu mogelijk om over te schakelen naar een benoemde locatie met behulp van & quot; X-Accel-Redirect & quot ;. Met dank aan Toshikuni Fukaya.

- Feature: nu de & quot; tcp_nodelay & quot; richtlijn werkt met SPDY-verbindingen.

- Feature: nieuwe richtlijnen in vim syntax highliting scripts. Dank aan Peter Wu.

- Bugfix: nginx heeft de & quot; s-maxage & quot; genegeerd waarde in de & quot; Cache-Control & quot; backend antwoord kopregel. Met dank aan Piotr Sikora.

- Bugfix: in de ngx_http_spdy_module. Met dank aan Piotr Sikora.

- Bugfix: in het & quot; ssl_password_file & quot; richtlijn bij gebruik van OpenSSL 0.9.8zc, 1.0.0o, 1.0.1j.

- Bugfix: waarschuwingen & quot; reeds verzonden kop & quot; verscheen in logboeken als de & quot; post_action & quot; richtlijn werd gebruikt; de bug was verschenen in 1.5.4.

- Bugfix: waarschuwingen & quot; de http-uitvoerketen is leeg & quot; kan in logboeken worden weergegeven als de parameter 'postpone_output 0' richtlijn werd gebruikt met SSI omvat.

- Bugfix: in de & quot; proxy_cache_lock & quot; richtlijn met SSI-subvragen. Met dank aan Yichun Zhang.

Wat is nieuw in versie 1.6.2:

- Beveiliging: het was mogelijk om SSL-sessies opnieuw te gebruiken in niet-gerelateerde contexten als een gedeelde SSL-sessie-cache of dezelfde TLS-sessiekaart werd gebruikt voor meerdere & quot; -server & quot; blokken (CVE-2014-3616). Met dank aan Antoine Delignat-Lavaud.

- Bugfix: aanvragen kunnen vastlopen als resolver werd gebruikt en een DNS-server een verkeerd ingedeelde reactie retourneerde; de bug was verschenen in 1.5.8.

- Bugfix: aanvragen kunnen vastlopen als resolver is gebruikt en er een time-out is opgetreden tijdens een DNS-aanvraag.

Wat is nieuw in versie 1.6.1:

- Beveiliging: pijplijnopdrachten werden niet weggegooid na het bevel van STARTTLS in SMTP-proxy (CVE-2014-3556); de bug was verschenen in 1.5.6. Met dank aan Chris Boulton.

- Bugfix: de variabele $ uri bevat mogelijk rommel bij het retourneren van fouten met code 400. Dank aan Sergey Bobrov.

- Bugfix: in de & quot; none & quot; parameter in het & quot; smtp_auth & quot; richtlijn; de bug was verschenen in 1.5.6. Met dank aan Svyatoslav Nikolsky.

Wat is nieuw in versie 1.6.0:

- Deze stabiele versie bevat veel nieuwe functies van de hoofdtak 1.5.x - inclusief verschillende SSL-verbeteringen, SPDY 3.1-ondersteuning, cache-verlenging met voorwaardelijke aanvragen, autorisatieverzoekmodule en meer.

Wat is nieuw in versie 1.4.7:

- Beveiliging: er kan een heapgeheugenbufferoverloop optreden in een werkproces terwijl een speciaal vervaardigd verzoek door ngx_http_spdy_module wordt afgehandeld, mogelijk resulterend in het uitvoeren van willekeurige code (CVE-2014-0133). Met dank aan Lucas Molas, onderzoeker bij Programa STIC, Fundacion Dr. Manuel Sadosky, Buenos Aires, Argentinië.

- Bugfix: in de & quot; fastcgi_next_upstream & quot; richtlijn. Met dank aan Lucas Molas.

Wat is nieuw in versie 1.4.6:

- Bugfix: de & quot; client_max_body_size & quot; de richtlijn werkt mogelijk niet bij het lezen van een aanvraagtekst met behulp van gecodeerde overdrachtscodering; de bug was verschenen in 1.3.9. Met dank aan Lucas Molas.

- Bugfix: een segmentatiefout kan optreden in een werkproces bij het proxiëren van WebSocket-verbindingen.

Wat is nieuw in versie 1.4.5:

- Bugfix: de variabele $ ssl_session_id bevatte volledige sessieserialisatie in plaats van alleen een sessie-id. Met dank aan Ivan Ristic.

- Bugfix: clientverbindingen kunnen onmiddellijk worden gesloten als uitgestelde acceptatie werd gebruikt; de bug was verschenen in 1.3.15.

- Bugfix: meldingen & quot; buf nulgrootte in uitvoer & quot; kan tijdens het proxiëren in logboeken worden weergegeven; de bug was verschenen in 1.3.9.

- Bugfix: een segmentatiefout kan optreden in een werkproces als de ngx_http_spdy_module werd gebruikt.

- Bugfix: proxy-WebSocket-verbindingen kunnen direct na handshake hangen als de select-, poll- of / dev / poll-methoden werden gebruikt.

- Bugfix: er kan een time-out optreden tijdens het lezen van een clientaanvraag in een SSL-verbinding met behulp van gecodeerde overdrachtscodering.

- Bugfix: geheugenlek in nginx / Windows.

Wat is nieuw in versie 1.4.4:

- Deze versie introduceert een oplossing voor het parseren van de verzoekregel kwetsbaarheid in nginx 0.8.41 - 1.5.6 ontdekt door Ivan Fratric van het Google Security Team (CVE-2013-4547).

Wat is nieuw in versie 1.5.0:

- Beveiliging: een stack-gebaseerde bufferoverloop kan optreden in een werkproces tijdens het verwerken van een speciaal vervaardigd verzoek, wat mogelijk resulteert in het uitvoeren van willekeurige code (CVE-2013-2028); de bug was verschenen in 1.3.9. Met dank aan Greg MacManus, iSIGHT Partners Labs.

Reacties niet gevonden