Deze patch voorkomt twee kwetsbaarheden invloed zijn op de implementatie van het RDP-protocol:

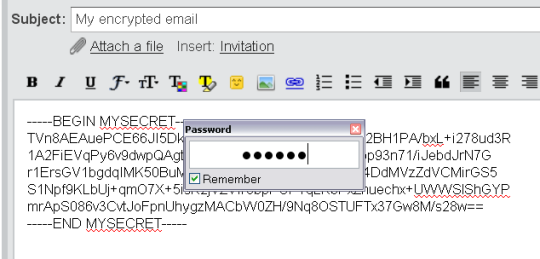

De eerste kwetsbaarheid betreft de manier waarop de sessie encryptie in bepaalde versies van RDP wordt uitgevoerd. Alle RDP-implementaties toestaan dat de gegevens in een RDP-sessie worden gecodeerd. Echter, in de versies van RDP die zijn opgenomen in Windows 2000 en Windows XP, de checksums voor de platte tekst sessie gegevens worden verzonden zonder zelf gecodeerd. Een aanvaller die kan "" afluisteren "" en neem een RDP-sessie zou kunnen een eenvoudige cryptanalytische aanval uit te voeren tegen de checksums en de sessie verkeer te herstellen.

De tweede lek uit de wijze waarop de RDP implementatie in Windows XP verwerkt datapakketten die misvormd op een bepaalde manier. Wanneer RDP ontvangt dergelijke datapakketten, de dienst Remote Desktop niet meer werkt. Wanneer dit probleem zich voordoet, stopt Windows correct werken ook. . Een aanvaller hoeft niet te worden geverifieerd op een getroffen computer om pakketten van dit type te leveren aan een getroffen computer

Eisen

Windows 2000

Reacties niet gevonden