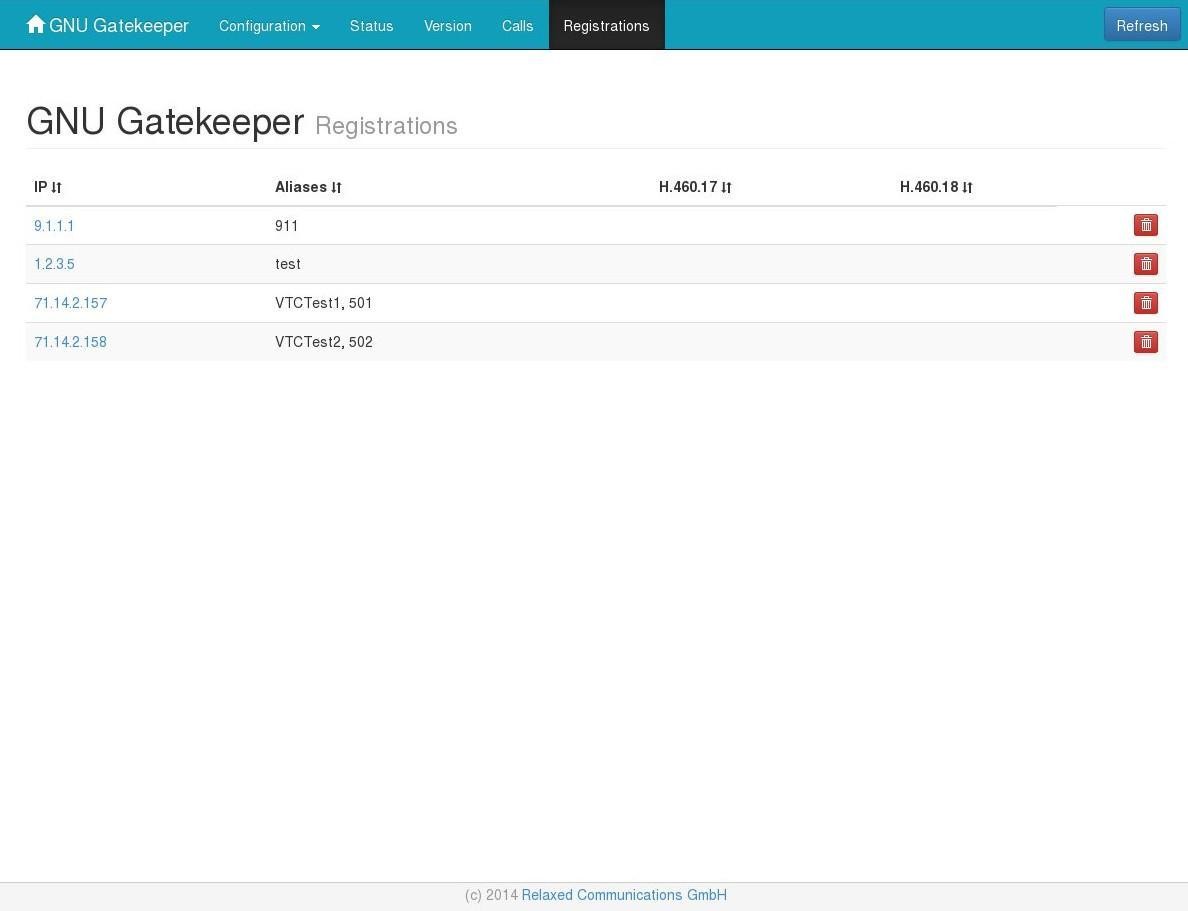

GNU Gatekeeper (ook bekend als GnuGk) is een volledig gratis, cross-platform en open source H.323 gatekeeper software op basis van de OpenH323 project. Het kan worden gebruikt om een Voice-over-IP netwerk te beheren en laat eindpunten (bijvoorbeeld Netmeeting) communiceren via symbolische namen. De applicatie heeft een web-based interface voor facturering en andere soortgelijke activiteiten.

Kenmerken in een oogopslag

De belangrijkste kenmerken zijn oproep autorisatie en accounting via SQL-database, flexibel call routing, nummer herschrijven (de zogenaamde en bellen), database drivers voor MySQL, PostgreSQL, SQLite, ODBC, en Firebird, ondersteuning voor NAT (H.460.17, H .460.18, H.460.19, H.460.23 en H.460.24), evenals volledige H.323 proxy-ondersteuning.

De software biedt ook CTI-functies, zoals doorschakeling en VOIP call-center, poortwachter clustering support, H.235 beveiliging ondersteuning (H.235.6 media encryptie en authenticatie), LDAP-directory ondersteuning (H.350), en IPv6 ondersteuning (incl. IPv4-IPv6 proxying).

Aan de slag met GNU Gatekeeper

Het installeren van de GNU Gatekeeper applicatie op een GNU / Linux-besturingssysteem is vrij eenvoudig. Het enige wat je hoeft te doen is naar de nieuwste versie downloaden via de download knop hierboven, sparen het archief op uw thuismap, uitpakken en een Terminal app te openen.

In de terminal emulator venster, gaat u naar de locatie waar u & rsquo; ve het archiefbestand (bijvoorbeeld cd /home/softoware/gnugk-3.8) gewonnen en voer de & lsquo; ./ configure && make & rsquo; commando te configureren en te compileren van het programma. Installeer het door het uitvoeren van de & lsquo; sudo make install & rsquo; commando na de compilatie proces.

Een echte cross-platform software

GNU Gatekeeper is een echte cross-platform software die is ontworpen om te werken aan alle GNU / Linux distributies, maar ook op het Microsoft Windows, Mac OS X, BSD (FreeBSD, NetBSD, OpenBSD) en Solaris besturingssystemen. We & rsquo; ve succes van het programma op de computers van de ondersteuning van een van de 32 of 64-bit CPU-architecturen getest

Wat is nieuw in deze release:

.

- bug fixes, waaronder een crash en opknoping toestand van de aansluiting op Windows-servers

- een nieuw IP / poort detectie-algoritme voor eindpunten achter NAT die goed werkt zelfs met niet-geregistreerde (!) Eindpunt

- buurman pings te versnellen up call routing als je buren zijn vaak neer

- geo-blocking: de GeoIPAuth beleid, kunt u blok gesprekken op basis van de locatie van de IP toestaan of

- de status port evenement opnieuw aan te melden: Als u verbinding maakt met de status-poort om een probleem te diagnosticeren, worden de relevante gebeurtenissen reeds verdwenen. Met deze nieuwe functie kunt u GnuGk vertellen aan de laatste n gebeurtenissen te slaan en hen later op. Op deze manier kun je een kijkje nemen op bv te nemen. de laatste 100 mislukte registraties etc.

- QoS DiffServ markering voor RAS, H.225 en H.245-berichten (gebaseerd op de patch die door Vidyo) Nu kunt u de DiffServ klasse ingesteld voor het signaleren van berichten. Voorheen kon je alleen maar te markeren RTP-pakketten.

- ondersteuning H.235.TSSM: H.235 heeft tijdsynchronisatie tussen poortwachter en eindpunten en de voorgestelde H.235.TSSM standaard een middel voor eindpunten heeft ontdekt dat zij niet synchroon met de gatekeeper en tegelijk Pas compenseren.

Wat is nieuw in versie 4.0:

- bug fixes, waaronder een crash en opknoping de status-poort op Windows servers

- een nieuw IP / poort detectie-algoritme voor eindpunten achter NAT die goed werkt zelfs met niet-geregistreerde (!) Eindpunt

- buurman pings te versnellen up call routing als je buren zijn vaak neer

- geo-blocking: de GeoIPAuth beleid, kunt u blok gesprekken op basis van de locatie van de IP toestaan of

- de status port evenement opnieuw aan te melden: Als u verbinding maakt met de status-poort om een probleem te diagnosticeren, worden de relevante gebeurtenissen reeds verdwenen. Met deze nieuwe functie kunt u GnuGk vertellen aan de laatste n gebeurtenissen te slaan en hen later op. Op deze manier kun je een kijkje nemen op bv te nemen. de laatste 100 mislukte registraties etc.

- QoS DiffServ markering voor RAS, H.225 en H.245-berichten (gebaseerd op de patch die door Vidyo) Nu kunt u de DiffServ klasse ingesteld voor het signaleren van berichten. Voorheen kon je alleen maar te markeren RTP-pakketten.

- ondersteuning H.235.TSSM: H.235 heeft tijdsynchronisatie tussen poortwachter en eindpunten en de voorgestelde H.235.TSSM standaard een middel voor eindpunten heeft ontdekt dat zij niet synchroon met de gatekeeper en tegelijk Pas compenseren.

Wat is nieuw in versie 3.9:

- bug fixes, waaronder een crash en opknoping de status-poort op Windows servers

- een nieuw IP / poort detectie-algoritme voor eindpunten achter NAT die goed werkt zelfs met niet-geregistreerde (!) Eindpunt

- buurman pings te versnellen up call routing als je buren zijn vaak neer

- geo-blocking: de GeoIPAuth beleid, kunt u blok gesprekken op basis van de locatie van de IP toestaan of

- de status port evenement opnieuw aan te melden: Als u verbinding maakt met de status-poort om een probleem te diagnosticeren, worden de relevante gebeurtenissen reeds verdwenen. Met deze nieuwe functie kunt u GnuGk vertellen aan de laatste n gebeurtenissen te slaan en hen later op. Op deze manier kun je een kijkje nemen op bv te nemen. de laatste 100 mislukte registraties etc.

- QoS DiffServ markering voor RAS, H.225 en H.245-berichten (gebaseerd op de patch die door Vidyo) Nu kunt u de DiffServ klasse ingesteld voor het signaleren van berichten. Voorheen kon je alleen maar te markeren RTP-pakketten.

- ondersteuning H.235.TSSM: H.235 heeft tijdsynchronisatie tussen poortwachter en eindpunten en de voorgestelde H.235.TSSM standaard een middel voor eindpunten heeft ontdekt dat zij niet synchroon met de gatekeeper en tegelijk Pas compenseren.

Wat is nieuw in versie 3.8:

- Naar aanleiding van de huidige golf van H.323 spam / hacking GnuGk 3.8 heeft een aantal verbeteringen aan de veiligheid gerelateerde functies:

- endpoint-id's zijn nu volledig willekeurig en niet zo makkelijk te raden als ze waren voor

- GnuGk wordt nu met behulp van een betere willekeurige getallen in veiligheid relevante plaatsen

- Nieuwe authenticatie modules met behulp van LUA-scripts genoemd LuaAuth

- nieuwe switch [RasSrv :: ARQFeatures] CheckSenderIP = 1 om ervoor te zorgen Arqs komen uit hetzelfde IP als de eerste registratie

- FileIPAuth is nu in staat om ARQ berichten te bekijken

- AliasAuth bijgewerkt om te werken met H.460.18 eindpunt

- PrefixAuth werd uitgebreid tot niet-geregistreerde oproepen te ondersteunen

- SQLAuth kunnen nu werken op SrcInfo velden met behulp van% {SrcInfo}

- verbeteringen aan de addpasswd hulpprogramma.

- Andere nieuwe non-security gerelateerde functies zijn onder andere:

- De CatchAll beleid herschrijft nu de bestemming alias die het gemakkelijker maakt om te sturen CatchAll oproepen naar MCU kamers.

- U kunt nu filteren hele vermogen klassen, bijv. Alle video of H.239-mogelijkheden als sommige van uw eindpunten moeite hebben met het hanteren van hen

- Een nieuwe switch [Gatekeeper :: Main] MinH323Version = kunt u de H.323 versie GnuGk identificeert zich als het gebruik te stellen (tot aan de laatste versie 7). Dit is voornamelijk te maken met endpoint die functies uitschakelen als ze geloven dat ze in gesprek met oudere eindpunten (die men niet zou moeten doen ...)

- een aantal bugs en crashes vaste

Wat is nieuw in versie 3.5:

- Nieuwe functies:

- implementeren H.460.22 om te onderhandelen over het gebruik van TLS

- de taal gebaseerde routing (met behulp van de komende H.323v8)

- nieuwe command line switch -mlock om te voorkomen dat GnuGk van wordt geswapt

- nieuwe sectie [ModeVendorSelection] om proxy-modus ingesteld op basis van endpoint vendor

- ondersteuning voor challenge / response-verificatie met DES-ECB, bijv. van Avaya eindpunten

- nieuwe switch [RoutedMode] FilterEmptyFacility = (Avaya interop)

- nieuwe switch [RoutedMode] ProxyHandlerHighPrio = 0 om te voorkomen dat het instellen van de proxy handler een hoge prioriteit; die nodig zijn om GnuGk draaien op bepaalde virtualisatieplatforms

- druk aantal proxy gesprekken en de maximale aantal oproepen in de statistieken over de status port

- nieuwe switch [RoutedMode] H46023ForceNat

- nieuwe switch [RewriteSourceAddress] TreatNumberURIDialedDigits

- meer gedetailleerde beschrijvingen codec in% {} codec en Radius attribuut

- proces van meerdere terminal-alias VSA van Radius

- breiden [GkStatus :: Message] voor JEL

- Configuratie wijzigingen:

- veranderd standaard oproep signalering poort 1721-1720

- vervangen H235HalfCallMediaStrength = schakelaar met H235HalfCallMaxTokenLength = schakelaar

- gebruik van SHA1 uitschakelen voor TLS-standaard, de nieuwe switch [TLS] CipherList = kan worden gebruikt om de cipher selectie aan te passen

- Bug fixes:

- BUGFIX (GkStatus.cxx) uitschakelen ssh compressie libssh bug te voorkomen, op te lossen memleak, implementeren cmdline commando uitvoeren

- BUGFIX (Neighbor.cxx) vast te stellen H.460 VendorInfo in LCF zonder TLS of NAT Ondersteuning

- BUGFIX (Routing.cxx) vast te stellen DNS beleid om gesprekken door IP toestaan: poort tot eindpunt op dezelfde IP als poortwachter

- BUGFIX (ProxyChannel.cxx) vast te RTCP-forwarding met EnableRTCPStats = 1

- BUGFIX (ProxyChannel.cxx) fix race condition in call failover

- BUGFIX (ProxyChannel.cxx) vast te stellen gebruik van RTP multiplex haven voor niet-multiplexen oproepen

- BUGFIX (ProxyChannel.cxx) bieden H.245 tunneling voor H.460.18 oproepen wanneer vertaling is ingeschakeld

- BUGFIX (ProxyChannel.cxx) fix verwijdering van h245Address in H.245 tunneling vertaling

- BUGFIX (ProxyChannel.cxx) vast te stellen H.245 tunneling vertaling als H.245-verbinding actief is opgericht door de poortwachter en er zijn in afwachting van H.245 berichten

- BUGFIX (ProxyChannel.cxx) geen ReleaseComplete te sturen voor Statusberichten buiten oproepen

- BUGFIX (ProxyChannel.cxx) gebruiken Facility met reden transportedInformation voor H.245 tunneling vertaling voor H.225 versie & gt; = 4

- BUGFIX (RasSrv.cxx) vast te stellen poort detectie voor traversal klanten

- BUGFIX (RasTbl.h) fix vertaling van 2 CallProceeding om ongeregistreerde eindpunt

- BUGFIX (yasocket.h) vast te TLS met LARGE_FDSET

Wat is nieuw in versie 3.4:

- Deze versie brengt ondersteuning voor H.460.26 (RTP over TCP ) en veel nieuwe features crypto, evenals LDAP / ActiveServer support.

Wat is nieuw in versie 3.3:

- Ths nieuwe versie ondersteuning H.460.18 / 0,19 tussen ouder en kind poortwachters evenals pre-toegekende Arqs.

- Het heeft ook een aantal van de interoperabiliteit fixes en bugfixes.

Wat is nieuw in versie 3.2:

- Deze versie maakt het mogelijk meerdere exemplaren van routing beleid en ondersteunt additief registraties .

- Het heeft ook vele bugfixes voor hoge belasting situaties.

Wat is nieuw in versie 3.0.2:

- Deze versie lost twee bugs in de stabiele release.

Wat is nieuw in versie 3.0.1:.

- Dit bugfix versie lost drie zeldzame insecten

Wat is nieuw in versie 3.0:

- Volledige ondersteuning voor IPv6 en de gatekeeper-to-gatekeeper traversal zones zijn de belangrijkste kenmerken.

- RTP multiplexing laat alle oproepen om te werken aan een totaal van 2 stopcontacten, werd H.235 wachtwoord ondersteuning verbeterd en firewalls kan nu worden gewaarschuwd wanneer nieuwe havens moeten worden geopend.

Wat is nieuw in versie 2.2.8:

- Deze release bevat nieuwe database drivers voor ODBC en SQLite , een auto-reconnect functie voor alle database stuurprogramma's en ondersteuning voor het gebruik van opgeslagen procedures bij het gebruik van MySQL.

- De uitgebreide 'sql' routing beleid ondersteunt nu het instellen van meerdere failover routes.

Reacties niet gevonden